Guía Definitiva 2026: Cómo Proteger a tu Empresa del Ransomware

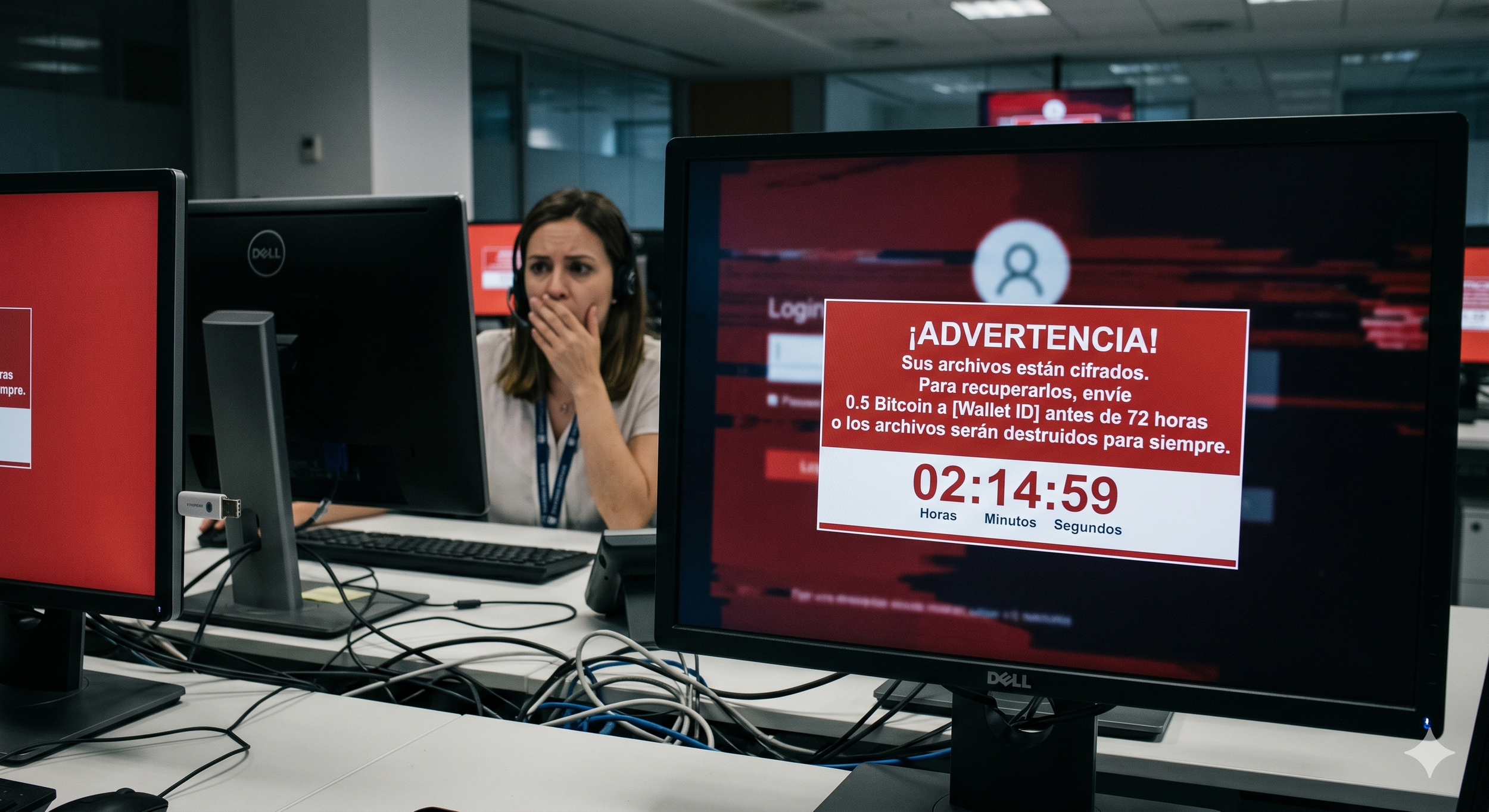

En este 2026, el Ransomware ya no es un simple virus informático que bloquea tu computadora con una pantalla roja; es una industria criminal paramilitar y multimillonaria diseñada para paralizar corporaciones enteras. Si tu mesa directiva cree que tener un software antivirus corporativo y realizar copias de seguridad los fines de semana es suficiente para salvar a tu empresa de la quiebra, están caminando a ciegas hacia el desastre. Descubre la guía paso a paso definitiva para blindar tu operación comercial, y por qué intentar sobrevivir a estas mafias sin una arquitectura estricta de Ciberseguridad Zero Trust es entregarles las llaves de tu negocio.

Categoría: Ciberseguridad Corporativa / Prevención de Amenazas / Estrategia de TI | Tiempo de lectura: 15 - 18 min

Si eres el Director General, CTO o CISO de una empresa, debes aceptar una cruda realidad: la pregunta en el ecosistema digital de hoy ya no es si tu empresa sufrirá uno de estos ataques de ransomware, sino cuándo ocurrirá y qué tan preparada está tu infraestructura para resistir el impacto devastador.

La industrialización del cibercrimen ha dado paso al modelo de Ransomware-as-a-Service (RaaS). Hoy en día, las grandes mafias desarrollan el código malicioso y lo "rentan" a afiliados de bajo nivel en todo el mundo. Esto significa que los atacantes no necesitan ser genios de la informática; solo necesitan comprar acceso a las herramientas. Además, la Inteligencia Artificial ha automatizado el escaneo de vulnerabilidades, permitiendo a los criminales lanzar miles de ataques dirigidos simultáneamente.

Hoy, estos ataques operan bajo la "Triple Extorsión": los criminales no solo encriptan tus servidores para detener tu operación comercial, sino que roban tu propiedad intelectual antes de bloquearte, amenazan con publicarla en la Dark Web, y contactan directamente a tus clientes para avisarles que sus datos personales (desde historiales médicos hasta números de tarjeta de crédito) han sido vulnerados. El daño reputacional, las multas regulatorias y el impacto financiero son letales. Muchas empresas que sufren este nivel de ataque no logran sobrevivir al año fiscal.

En OXM TECH, como arquitectos expertos en defensa cibernética de misión crítica, nos enfrentamos a estas amenazas a diario. Hemos diseñado esta guía paso a paso, no teórica, sino cien por ciento operativa, para que protejas tu negocio desde hoy y evites convertirte en la próxima estadística en los noticieros.

Bloque 1: La Guía Paso a Paso para la Inmunidad Digital

La defensa contra el ransomware moderno y otros tipos de ataques requiere un enfoque de defensa en profundidad, creando capas de seguridad superpuestas. Al reducir tu superficie de ataque, un delincuente debe verse obligado a romper múltiples muros, agotando su tiempo, su dinero y sus recursos, hasta que tus alarmas lo detecten y lo expulsen de tus sistemas informáticos antes de que logre su objetivo.

Paso 1: Implementar Copias de Seguridad Inmutables (La Regla 3-2-1-1)

Los atacantes modernos saben perfectamente que si tienes respaldos tradicionales funcionando, no les pagarás el rescate. Por eso, los cibercriminales pasan semanas ocultos en tu red (lo que se conoce como Dwell Time o tiempo de permanencia) con un objetivo primario: buscar tus backups, corromperlos, borrar los catálogos y destruir tus servidores de recuperación.

La Acción: Debes evolucionar a la regla 3-2-1-1. Esto significa tener tres copias de tus datos, en dos medios o plataformas distintas, una de ellas fuera de tu ubicación física (en la nube), y crucialmente: usar Backups inmutables.

¿Qué es la inmutabilidad? Un respaldo inmutable, a menudo apoyado por almacenamiento WORM (Write Once, Read Many), está bloqueado criptográficamente a nivel de hardware o sistema. Esto garantiza que absolutamente nadie, ni siquiera el administrador de sistemas de tu empresa con credenciales legítimas, pueda borrarlo, alterarlo o sobreescribirlo durante un periodo de retención fijado (por ejemplo, 30 días). Si el ransomware encripta tu servidor de producción, tu respaldo inmutable se mantiene intacto, garantizando una recuperación garantizada.

Paso 2: Blindar la Identidad, Forzar MFA y Eliminar la Fatiga de Alertas

Los cibercriminales en 2026 ya no "hackean" sistemas rompiendo códigos a la fuerza bruta; simplemente entran por la puerta principal porque roban credenciales mediante sofisticados ataques de phishing (a menudo a través de correo electrónico altamente personalizado o ingeniería social en redes sociales como LinkedIn).

La Acción: La Autenticación Multifactor (MFA) debe ser estricta, auditable y obligatoria para el 100% de los inicios de sesión, sin excepciones para directivos. Sin embargo, los atacantes han desarrollado técnicas como la "Fatiga de MFA" (enviar cientos de notificaciones al celular del usuario a las 3:00 AM hasta que este, por cansancio, acepta la solicitud). Para combatir esto, tu política de seguridad debe exigir métodos resistentes al phishing, como llaves de seguridad físicas (FIDO2) o biometría avanzada.

Privilegio Mínimo: Además, debes retirar los derechos de administrador local a todos los usuarios cotidianos. Si un empleado descarga por error un archivo infectado (ya sea en su laptop o en dispositivos móviles de la empresa), el Malware no tendrá los permisos de raíz necesarios para alterar los sistemas operativos, deshabilitar las defensas y ejecutar su carga destructiva.

Paso 3: Desplegar XDR / EDR Basado en Comportamiento de IA

Cualquier Software antivirus tradicional que busque firmas de virus conocidos es funcionalmente inútil hoy en día. Los hackers utilizan plataformas de automatización para alterar el código de su malware cada pocos minutos, creando cientos de tipos de malware y variantes únicas (Zero-Day) para cada ataque corporativo. Si tu antivirus no conoce la firma, dejará pasar la amenaza.

La Acción: Debes reemplazar esa tecnología obsoleta y ciega por plataformas XDR / EDR (Detección y Respuesta Extendida en Endpoints) impulsadas por Inteligencia Artificial y Machine Learning. Estas herramientas no buscan un virus específico en una lista; monitorean comportamientos anómalos en tiempo real en todo tu ecosistema. Si la IA detecta que un proceso de Windows legítimo, o un archivo PDF inofensivo, de pronto intenta encriptar mil archivos de contabilidad en diez segundos a las 3:00 AM, el sistema aísla la computadora automáticamente de la red y alerta a tus equipos de seguridad en milisegundos, matando el proceso antes de que la encriptación se propague.

Paso 4: Gobernanza, Capacitación y Planes de Respuesta a Incidentes

La tecnología es solo la mitad de la batalla; el factor humano sigue siendo el eslabón más débil. Si tus empleados no saben identificar una amenaza, te expondrán constantemente.

La Acción: Implementar simulacros de phishing mensuales para entrenar al personal a dudar de enlaces sospechosos y correos inusuales. Además, la mesa directiva debe contar con un Plan de Respuesta a Incidentes (IRP) probado. Cuando la pantalla roja del ransomware aparece, no es el momento de preguntarse a quién llamar o cómo apagar los servidores. Cada minuto de indecisión permite que el malware encripte más terabytes de información. Debes realizar ejercicios de simulación de crisis (Tabletop Exercises) regularmente.

Bloque 2: El Giro Estratégico (Por Qué tus Backups No Te Salvarán de la Quiebra)

Aplicar las medidas de seguridad de los cuatro pasos anteriores te pondrá por delante del 85% de las empresas en México. Sin embargo, nuestro ineludible deber profesional en OXM TECH es revelar la trampa mortal que la mayoría de los vendedores de software de seguridad omiten intencionalmente: Tener respaldos inmutables y seguros te garantiza que no perderás definitivamente tus datos, pero NO evita que el atacante secuestre tu red, detenga tu producción y paralice tu empresa durante semanas mientras intentas restaurar todo.

Restaurar 50 Terabytes de información desde la nube no toma cinco minutos; puede tomar días o semanas de tiempo de inactividad operativo. Si un hacker supera la capa de identidad y entra a tu empresa, y te enfrentas a él con una red plana y tradicional, estás perdido. Experimentarás la peor y más destructiva crisis sistémica de TI: los movimientos laterales.

En una red plana (el viejo modelo corporativo de "Castillo y Foso"), todo lo que está dentro de la oficina se considera de confianza. Si el atacante vulnera la computadora portátil de la recepcionista o de un vendedor, tiene una autopista libre y sin peajes para saltar de equipo en equipo. Usará herramientas legítimas para escalar privilegios, robar contraseñas en memoria y moverse silenciosamente por el tráfico de red hasta encontrar el servidor central que aloja tu base de datos principal, tus respaldos o tu sistema ERP.

La Única Solución Real: Ciberseguridad Zero Trust

Para detener el ransomware en seco y evitar que un solo equipo infectado derribe todo el corporativo, necesitas erradicar de raíz la confianza implícita dentro de tu red. Tu empresa debe adoptar de inmediato una arquitectura de Ciberseguridad Zero Trust (Confianza Cero).

El principio de Zero Trust dictamina que "nunca debes confiar, y siempre debes verificar", sin importar si el usuario o el dispositivo ya están conectados al Wi-Fi de la oficina o a la VPN corporativa.

Esto exige aplicar agresivamente la Microsegmentación de red. En lugar de tener una sola red gigante y abierta, tu infraestructura física y virtual se divide en cientos de micro-bóvedas blindadas que aíslan rigurosamente el tráfico de red. Bajo este modelo arquitectónico de nueva generación, si la computadora de la recepcionista es infectada mediante un correo malicioso, el ataque se estrella contra un muro de acero virtual de inmediato.

Ese equipo infectado simplemente no tiene permisos de red lógicos para "ver", hacer ping, ni "hablar" con el servidor de finanzas, ni con el de operaciones, ni con los servidores de la nube. El ataque queda asfixiado, acorralado y contenido en un solo dispositivo de bajo valor. Pierdes una computadora, pero salvas a la corporación entera.

Conclusión: Deja de Reaccionar con Miedo y Comienza a Arquitectar con Lógica

El ransomware es la amenaza existencial definitiva para las corporaciones modernas. Sobrevivir a esta epidemia digital global no se logra comprando una simple licencia de software; se logra construyendo una defensa estructural implacable que asuma que el ataque va a ocurrir y esté matemáticamente diseñada para ahogarlo antes de que cause daño material.

En OXM TECH, somos los arquitectos maestros de esta resiliencia corporativa. Nosotros no vendemos "productos mágicos" ni falsas promesas. Auditamos a nivel forense tus vulnerabilidades técnicas y operativas, implementamos las bóvedas inquebrantables de la Ciberseguridad Zero Trust, desplegamos respaldos inmutables de recuperación instantánea, y construimos un perímetro moderno que permite a tus empleados trabajar desde cualquier lugar del mundo sin exponer jamás el núcleo vital de tu negocio.

¿Tu empresa sigue creyendo que está a salvo del ransomware solo porque "nunca nos ha pasado", porque confían ciegamente en su antivirus tradicional, o porque hacen respaldos en discos duros locales los viernes por la tarde? La esperanza es una emoción humana, no una estrategia de seguridad corporativa. Contáctanos hoy mismo para agendar una evaluación de riesgo profunda y construyamos juntos la arquitectura de acero que garantizará que tu empresa jamás tenga que sentarse a negociar con criminales.

Preguntas Frecuentes sobre Ransomware

¿Un ataque de ransomware puede afectar mis dispositivos móviles?

Sí, definitivamente. Los cibercriminales han desarrollado variantes altamente específicas para sistemas operativos iOS y Android. A menudo, el objetivo no es encriptar el teléfono en sí, sino robar credenciales corporativas, interceptar códigos de doble factor (SMS) y extraer datos almacenados en los teléfonos corporativos que luego usan como puente para infiltrarse en la red principal de la empresa.

¿Si tengo toda mi información en la nube, sigo siendo vulnerable a estos ataques?

Absolutamente. La nube es simplemente "la computadora de otra persona". Si las políticas de acceso no están bien configuradas, un atacante con las credenciales robadas de un administrador de TI puede encriptar, descargar y borrar todo tu ecosistema en la nube con la misma facilidad que si fuera un servidor físico en el sótano de tu oficina.

¿Pagar el rescate me garantiza recuperar mi información rápidamente?

No. Las estadísticas globales demuestran que una gran parte de las empresas que pagan el rescate no logran recuperar la totalidad de sus datos (las herramientas de desencriptado de los criminales suelen estar llenas de errores que corrompen las bases de datos). Además, pagar te marca como un objetivo rentable, financiando a estos grupos terroristas digitales y garantizando que volverás a ser atacado en el futuro, a menudo por la misma organización criminal exigiendo un segundo pago.

¿Cuánto tiempo pasa un atacante en mi red antes de detonar el ransomware?

Rara vez es inmediato. El "Dwell Time" o tiempo de permanencia promedio de un atacante dentro de una red corporativa antes de lanzar la encriptación es de 14 a 30 días, y en ataques sofisticados, puede durar meses. Utilizan este tiempo de forma silenciosa para estudiar tu red, identificar dónde guardas tu información más valiosa, localizar y destruir tus copias de seguridad, y robar terabytes de información confidencial para la fase de extorsión.

Si tienes más preguntas frecuentes sobre cómo blindar tu infraestructura híbrida o auditar tus protocolos actuales, no esperes a ver una pantalla de rescate. Acércate a los ingenieros y estrategas expertos de OXM TECH.